Как российские хакеры взламывали избирательную систему США. Секретный отчет АНБ

Из секретного доклада АНБ следует, что российские хакеры, работающие на ГРУ, перед президентскими выборами 2016 года пытались получить доступ к компьютерным системам, обеспечивающим процесс голосования, пишут в The Intercept Мэтью Коул, Ричард Эспозито, Сэм Биддл и Райан Грим.

Полный перевод статьи: Юрий Бершидский, The Insider

***

Российская военная разведка предприняла кибератаку по меньшей мере на одного из поставщиков программного обеспечения для американской избирательной системы и разослала фишинговые письма более чем ста сотрудникам избиркомов за несколько дней до президентских выборов в ноябре, как следует из совершенно секретного разведывательного доклада, попавшего в распоряжение The Intercept.

В совершенно секретном документе АНБ, поступившем от анонимного источника и прошедшем независимую проверку подлинности, содержится анализ разведданных, недавно полученных агентством о продолжавшихся месяцами кибератаках российской разведки на элементы американской избирательной инфраструктуры. Доклад, датированный 5 мая 2017 года, — самое подробное описание российского вмешательства в выборы, составленное американскими государственными органами, которое когда-либо было опубликовано.

В тему: Что ФБР и АНБ думают о возможном вмешательстве России в выборы

Документ дает редкую возможность увидеть, как АНБ представляет себе механизмы деятельности российских хакеров, но не раскрывает «сырые» разведданные, на которых основан анализ. Сотрудник американской разведки, отказавшийся назвать себя, предупредил, что не стоит делать слишком далеко идущих выводов из одного документа, так как один конкретный анализ — не обязательно окончательный.

Из доклада следует, что российские хакеры, возможно, проникли в американскую систему голосования глубже, чем представлялось раньше. В заключительных выводах однозначно утверждается, что кибератаки, описанные в документе, осуществила российская военная разведка — ГРУ Генштаба:

«Лица, действовавшие в интересах ГРУ, <…> осуществляли операции кибершпионажа против названной американской компании в августе 2016 года, очевидно, с целью получения информации о компьютерном оборудовании и программном обеспечении, имеющем отношение к выборам. <…> По всей видимости, они воспользовались информацией, полученной в ходе этой операции, чтобы <…> провести фишинговую атаку против местных государственных органов США, связанную с системой регистрации избирателей».

Оценка, содержащаяся в выводах АНБ, резко расходится с заявлением президента России, сделанным на прошлой неделе, когда он отрицал вмешательство России в выборы за рубежом: «Мы на государственном уровне не занимаемся этим и не собираемся заниматься». Путин, который прежде полностью отрицал всякое российское вмешательство, впервые допустил, что некие частные российские хакеры, «настроенные патриотично», могут быть за это ответственны. В докладе АНБ, напротив, говорится, что кибератаку, несомненно, провело ГРУ.

В анализе АНБ нет выводов о том, повлияло ли вмешательство ГРУ на результат выборов. Аналитики признают, что относительно реального объема достижений хакеров многое остается неизвестным. Но, согласно докладу, возможно, что российским хакерам удалось взломать по меньшей мере некоторые из элементов системы голосования с неопределенными результатами.

При подготовке этой публикации The Intercept связался как с АНБ, так и с офисом директора Национальной разведки США. Официальные лица потребовали, чтобы мы не публиковали совершенно секретный документ и не сообщали о нем, а от комментариев по этому поводу отказались. Когда мы заявили, что собираемся опубликовать эту статью, АНБ потребовало внести в нее ряд поправок. С некоторыми из этих требований The Intercept согласился, убедившись, что раскрытие этой информации определенно не в интересах общества.

Доклад добавляет существенные новые подробности к картине, складывающейся из рассекреченной оценки российского вмешательства в выборы, опубликованной администрацией Обамы в январе. Тогда были представлены заключения американского разведывательного сообщества, но о многих подробностях умолчали, опасаясь раскрыть важные источники и методы разведки. С высокой степенью уверенности говорилось, что по указанию Кремля была проведена масштабная многоэтапная пропагандистская операция, чтобы «подорвать доверие общетсва к демократическому процессу в США, очернить госсекретаря Клинтон и повредить ее избирательной кампании и будущей работе на посту президента».

В том отчете не содержалось попыток оценить, как именно повлияли действия России на результат выборов, хотя утверждалось, что «российская разведка получила и сохраняла доступ к элементам многочисленных американских избирательных комиссий — местных и на уровне штатов». По данным министерства внутренней безопасности, «типы систем, которые, по нашим выводам, стали объектом российских атак, не задействованы в подведении итогов голосования».

Однако теперь АНБ выяснило, что хакеры, работающие на российское государство, часть «команды кибершпионов, специально нацеленной на выборы в США и других странах», сосредоточили усилия на элементах системы, непосредственно связанной с процессом регистрации избирателей, в том числе на частной компании, производящей устройства для поддержки и проверки списков. Сообщалось, что некоторые устройства производства этой компании поддерживают беспроводной доступ в интернет и технологию Bluetooth, что могло оказаться идеальной отправной точкой для дальнейших злонамеренных действий.

В тему: Российские хакеры атаковали энергосети стран Балтии и Украины

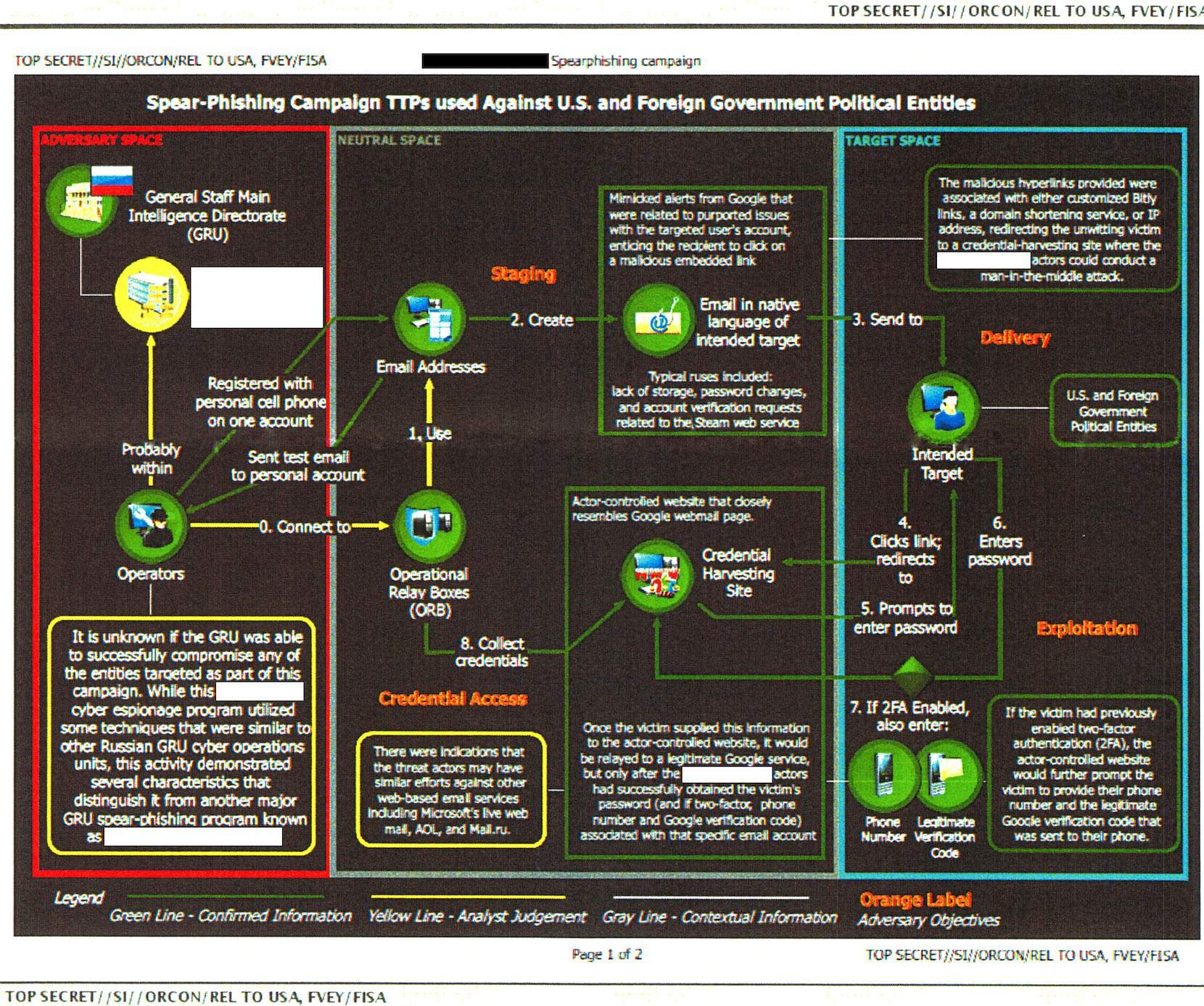

Принципиальная схема атаки хакеров ГРУ. Иллюстрация из доклада АНБ

Направленная фишинговая атака

Как сказано в секретном докладе АНБ, российский план был прост: представившись поставщиком систем электронного голосования, обманом заставить местных чиновников открыть документы в формате Microsoft Word, зараженные вредоносной программой, которая может дать хакерам полный контроль над атакованными компьютерами.

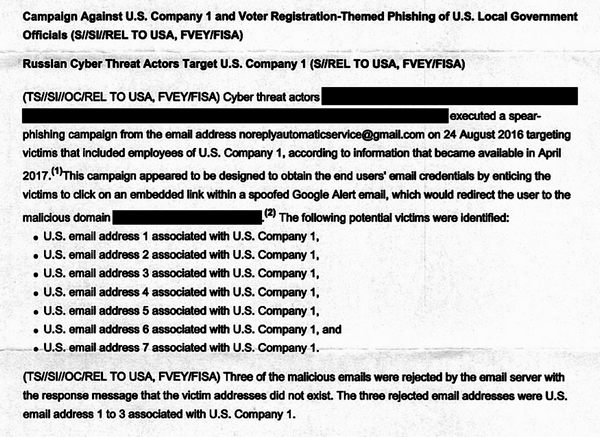

Но для того, чтобы одурачить местных чиновников, хакерам нужен был доступ к внутренним системам поставщика программного обеспечения; это позволило бы создать правдоподобное прикрытие. И 24 августа 2016 года, согласно доклады АНБ, российские хакеры разослали сотрудникам американской компании, производящей программное обеспечение для систем голосования, фальшивые письма якобы от Google. Хотя в документе эта компания прямо не названа, там упоминается программный продукт производства VR Systems — производителя оборудования для систем электронного голосования со штаб-квартирой во Флориде. Продукцией этой компании пользуются в восьми штатах.

В фишинговых письмах содержалась ссылка, ведущая на созданный злоумышленниками сайт, замаскированный под Google, который запрашивал информацию об учетной записи пользователя и передавал ее хакерам. АНБ установило семь «вероятных жертв» внутри компании. Фишинговые письма, направленные трем потенциальным жертвам, были отклонены почтовым сервером, но к учетной записи по меньшей мере одного сотрудника компании хакеры, по заключению агентства, по-видимому, получили доступ. В докладе отмечается, что «неизвестно, удалось ли в результате фишинговой атаки получить доступ к данным всех намеченных жертв, и какую именно информацию о жертвах хакеры смогли добыть».

Компания VR Systems отказалась ответить на просьбу о комментарии по поводу конкретной операции хакеров, описанной в докладе АНБ. Главный операционный директор Бен Мартин ответил на запрос The Intercept электронным письмом следующего содержания:

«Фишинговые атаки в нашей отрасли случаются нередко. Мы постоянные участники киберальянсов с государственными чиновниками и членами правоохранительного сообщества, создаваемых для борьбы с этим типом угроз. Мы разработали политику и процедуры для защиты наших клиентов и нашей компании».

Хотя из отчета АНБ следует, что у сотрудников VR Systems лишь выманили логины и пароли, а не заразили их компьютеры вредоносными программами, дающими хакерам контроль над ними, это совершенно не обязательно надо рассматривать как обнадеживающий знак. Основатель компании компьютерной безопасности Rendition Infosec Джейк Уильямс, бывший член команды хакеров Tailored Access Operations, работавшей на АНБ, сказал, что похищенные логины могут оказаться еще опаснее, чем зараженный компьютер. «С помощью вредоносных программ можно в основном получать учетные данные», — сказал он , а информацию о логине служащего можно использовать, чтобы проникнуть «в корпоративный VPN, электронную почту или облачные хранилища», что дает доступ к внутренней информации компании. Риск особенно усиливает то, что многие пользуются одним и тем же паролем для разных сервисов. Для фишинга не требуется, чтобы наживку проглотил каждый, но Уильямс подчеркивает, что хакеры никогда не ограничиваются похищением только одного комплекта учетных данных.

В тему: Россия ужесточит кибер-атаки для сбора информации по Украине и Сирии

Фрагмент из сверхсекретного доклада

В любом случае, хакеры явно получили то, что им было нужно. Два месяца спустя, 27 октября, они создали «оперативный» адрес электронной почты на Gmail, который выглядел так, как будто принадлежит сотруднику VR Systems, и воспользовались документами, добытыми в ходе предыдущей операции, чтобы начать вторую направленную фишинговую атаку против «местных государственных органов США». В этих письмах содержался документ в формате Microsoft Word, зараженный «трояном», который при открытии документа отправлял сообщение хакерам.

По оценке АНБ, следующая фаза фишинговой операции, скорее всего, началась 31 октября или 1 ноября; письма были разосланы по 122 адресам, «связанным с упомянутыми в докладе государственными органами», вероятно, чиновникам, «участвующим в управлении системами регистрации избирателей».

В письмах были файлы в формате Microsoft Word, выглядевшие, как документация, связанная с базой данных избирателей EViD производства VR Systems, но зараженные вредоносной программой, которая при открытии документа незаметно автоматически запускает ряд команд. Эта вредоносная программа использует PowerShell — язык сценариев, разработанный Microsoft, предназначенный для администрирования системы и по умолчанию устанавливаемый на компьютеры под управлением Windows.

PowerShell дает практически полный контроль над установками и функциями системы. Файлы при их открытии «с большой вероятностью» дали зараженному компьютеру указание начать в фоновом режиме скачивание второго пакета вредоносных программ с удаленного сервера, также контролируемого хакерами. Как сказано в секретном докладе, таким образом злоумышленники могли получить постоянный доступ к компьютеру или возможность «отслеживать, что интересует пользователя». В сущности, зараженный документ незаметно открывает «заднюю дверь» в компьютер жертвы, позволяя немедленно в автоматическом режиме установить практически любой «коктейль» вредоносных программ.

Как считает Уильямс, атака такого типа в случае успеха дает злоумышленнику неограниченные возможности извлекать интересующую его информацию. «Как только пользователь открывает зараженное письмо, — объяснил Уильямс, — хакер получает все возможности, которые есть у пользователя». Руководитель исследовательской группы отдела безопасности компании Symantec Викрам Такур сказал The Intercept, что в таких случаях «количество извлекаемой информации ограничено лишь установками администраторов сетей». Похищаемая информация обычно шифруется, а это означает, что при исследовании зараженной сети невозможно определить, что именно похищено, — можно лишь заметить, что в сети что-то происходит, добавил Уильямс. В целом, как говорит Уильямс, это метод «средней степени хитроумия», который может применить «практически любой хакер».

Однако у АНБ, как указано в докладе, нет уверенности относительно результатов атаки. «Неизвестно, — отмечает АНБ, — достигла ли своей цели направленная фишинговая атака против намеченных жертв и к какой информации могли получить доступ хакеры.

ФБР не ответило на вопрос о том, открыло ли оно расследование в связи с кибератакой на VR Systems.

На пресс-конференции в декабре президент Обама сказал, что потребовал от президента России Путина, чтобы тот не занимался взломом избирательной инфраструктуры США. «Для меня было особенно важно гарантировать, что за взломом электронной почты Национального комитета Демократической партии не последует другой взлом, который может затруднить подсчет голосов и повлиять на сам избирательный процесс, — сказал Обама. — Поэтому в начале сентября,когда я встречался с президентом Путиным в Китае, я почувствовал, что самый эффективный способ добиться этого — обратиться прямо к нему и потребовать, чтобы он прекратил хакерскую деятельность и что если он этого не сделает, то будут серьезные последствия. И мы практически не видели дальнейшего вмешательства в избирательный процесс».

Но сейчас АНБ обнаружило, что вмешательство продолжалось. «Тот факт, что это происходило в октябре, вызывает беспокойство, — сказал один высокопоставленный сотрудник правоохранительных органов, специализирующийся на компьютерной безопасности. — В августе 2016 года были предупреждения от ФБР и министерства внутренней безопасности организациям, связанным с выборами. Здесь не было ничего неожиданного. От этого нетрудно было защититься. Но для этого нужны бюджетные средства, и на это надо было обратить внимание».

В докладе АНБ кратко описаны две другие операции российских хакеров, связанные с выборами. В ходе одной из них военные хакеры создали адрес электронной почты, якобы принадлежащий другой американской компании, связанной с выборами (обозначенной в докладе как «американская компания 2»), с которого рассылали фейковые тестовые письма с предложением о поставках «связанных с выборами товаров и услуг». АНБ не смогло установить, было ли использование этого адреса направлено на какую-то конкретную цель.

В ходе третьей российской операции та же самая группа хакеров рассылала тестовые письма по адресам избирательной комиссии Американского Самоа — по-видимому, для того, чтобы убедиться, что эти адреса существуют, прежде чем запустить еще одну фишинговую атаку. Неясно, была ли цель достигнута, но, по оценке АНБ, хакеры намеревались «действовать под видом законной службы, обеспечивающей процедуру заочного голосования». В докладе не говорится, почему россиянке избрали своей целью крошечные острова в Тихом океане, американскую территорию, голоса жителей которой не могут повлиять на выборы.

Заманчивая мишень

Чтобы привлечь внимание и бюджетные средства к проблеме безопасности выборов, нужно решить политическую головоломку. «Наша проблема в том, что безопасность процесса голосования ничего не значит, пока что-нибудь не случится, а после того как что-то случается, появляется группа людей, не заинтересованных в безопасности, потому что случившееся им выгодно, — сказал эксперт пор компьютерной безопасности из Центра Беркмана при гарвардском университете Брюс Шнайер, часто писавший об уязвимости американской избирательной системы. — Это создает очень сложную проблему безопасности, сложнее, чем с вашими банковскими счетами».

Шнайер сказал, что атака, как ее описывает АНБ — стандартная хакерская процедура. «Похищение учетных данных, направленный фишинг — так это обычно и делается, — сказал он. — Сначала вы занимаете береговой плацдарм, а потом решаете, как с него попасть куда-то еще».

Все это означает, что для хакеров критически важно было понимание того, как компания VR Systems встроена в нашу избирательную систему каким могут быть последствия такого взлома для результатов выборов.

VR Systems не производит устройства с тачскрином, с помощью которых непосредственно голосуют избиратели, но поставляет программы и устройства, с помощью которых проверяют, имеют ли право голосовать те, кто приходит на избирательные участки в день выборов или досрочно. Такие компании, как VR Systems, очень важны, потому что «действующая регистрационная система — центр всех американских выборов», объяснил замдиректора Бреннановского центра правосудия при Нью-Йоркской юридической школе Лоренс Норден.

Такие поставщики, как VR, по мнению Нордена, особенно важны также и потому что у местных избиркомов часто «недостаточно или вообще нет специалистов по компьютерам», а это означает, что «такой поставщик предоставляет и большую часть технической поддержки, в том числе то, что связано с программированием и кибербезопасностью», и вы вряд ли хотите, чтобы такие люди невольно действовали в интересах враждебного государства.

В тему: «Антивирус Касперского»: угроза для государства Украина

Как сказано на сайте VR, у компании контракты в восьми штатах: Вирджинии, Западной Вирджинии, Иллинойсе, Индиане, Калифорнии, Нью-Йорке, Северной Каролине и Флориде.

Памела Смит, глава организации Verified Voting, наблюдающей за честностью выборов, согласна, что даже если VR Systems не занимается обеспечением самого процесса голосования, эта компания может быть заманчивым объектом для любого, кто надеется сорвать выборы.

«Если у кого-то есть доступ к государственной базе данных избирателей, он может злонамеренно изменить или удалить информацию, — сказала она.— Это может повлиять на ситуацию, когда кто-то может проголосовать с помощью обычного бюллетеня или же ему потребуется «временный» бюллетень, то есть он подлежит проверке на право голосовать, прежде чем его внесут в список, и тогда ему придется пройти через несколько процедур, например, доказать сотруднику избиркома , что он имеет право голосовать, и только после этого его право будет подтверждено».

Специалист по компьютерной безопасности Марк Графф, в прошлом глава службы кибербезопасности Lawrence Livermore National Lab, описал гипотетическую тактику хакеров как «аналог DdoS-атаки» против будущих збирателей. Но, по мнению Граффа, еще больше тревожит перспектива того, что хакеры через компанию, подобную VR Systems, близко подберутся к таблицам голосования. Попытка непосредственного взлома или изменения программного обеспечения самих машин для голосования была бы более подозрительной и значительно более рискованной, чем атака на соседнюю, менее заметную часть системы выборов, такую, как регистрационные базы избирателей, в надежде, что одна часть объединена с другой общей сетью.

VR Systems открыто заявляет, что ее оборудование для избирательных участков линейки EViD подсоединено к интернету и что в день выборов «история голосования каждого избирателя передается непосредственно в окружную базу данных», причем это происходит непрерывно. Таким образом, компьютерная атака может быстро и незаметно распространяться через объединенные сетью компоненты системы — как микробы через рукопожатие.

По словам специалиста по электронному голосованию Алекса Халдермена, директора Центра компьютерной безопасности Мичиганского университета, одна из главных проблем в сценарии, описанном в докладе АНБ, — вероятность того, что люди, составляющие базы данных при электронном голосовании, — те же, кто занимается программированием машин для голосования. Сами машины для голосования не объединены сетью с таким оборудованием, как EViD производства VR Systems, но в них вручную вносят поправки и настраивают их сотрудники избиркомов — местных или на уровне штата, — которые отвечают и за то, и за другое. И если эти люди — объекты атаки хакеров ГРУ, последствия выглядят тревожно.

«Обычно на уровне штата есть какая-то компания, которая перед выборами программирует машины для голосования, — сказал The Intercept Халдермен. — Меня беспокоит, что хакер, который смог вмешаться в работу поставщика баз данных, может получить возможность с помощью апдейтов программ, распространяемых поставщиком, заразить систему управления выборами, которая программирует уже непосредственно машины для голосования. Если сделать это, можно заставить машину давать искаженные результаты».

Шнайер говорит, что главным призом для взломщика VR Systems может быть возможность собрать достаточно информации, чтобы провести спуфинговую атаку (то есть атаку с использованием поддельных сайтов и адресов, имитирующих сайты и адресап реальных людей и организаций) непосредственно против сотрудников избиркомов. Фальшивое электронное письмо, сопровождаемое подтверждением главного поставщика оборудования для голосования, выглядит значительно убедительнее.

Кроме того, такой взлом может служить базой для проведения подрывных операций. Один из сотрудников американской разведки признал, что российская операция, о которой говорит АНБ, — атака на программное обеспечение системы регистрации избирателей — потенциально могла сорвать голосование там, где пользовались продукцией VR Systems. И зараженная система регистрации может не только создать хаос в день выборов, сказал Халдермен: «Можно устраивать это избирательно — на тех участках, где, скорее всего, будут голосовать за определенного кандидата, — и таким образом действовать в интересах одной из партий».

Но эта российская тактика на выборах препзидента США сталкивается с препятствием — децентрализованной федеральной избирательной системой, где процессы могут быть разными не только в в разных штатах, но и в разных округах. В то же время из-за этого трудно предсказать, где будут сосредоточены усилия хакеров.

«Повлиять на исход выборов с помощью взлома трудно не из-за технологий — это как раз удивительно просто, — но трудно понять, что именно будет эффективно, — сказал Шнайер. — Если взглянуть на несколько последних президентских выборов, то в 2000 году исход определила Флорида, в 2004-м — Огайо, а на последних выборах — несколько округов в Мичигане и Пенсильвании, поэтому очень трудно решить, что именно надо взламывать».

Однако в децентрализации системы есть и своя уязвимость. Сильного государственного надзора за процессом приобретения оборудования и программного обеспечения для голосования нет, как и за регистрацией избирателей, поддержкой списков и подсчетом голосов. Нет одного органа, ответственного за безопасность выборов. Пресс-секретарь Федеральной избирательной комиссии Кристиан Хилленд сказал The Intercept, что «вопросы голосования, а также оборудования и программного обеспечения для голосования не в юрисдикции комиссии; возможно, вам следует связаться с Комиссией содействия выборам».

Знакомство с Комиссией содействия выборам тоже дает мало поводов для оптимизма. Комиссия была создана в 2002 году как реакция Конгресса на неразбериху с подсчетом голосов в 2000-м. На сайте комиссии сказано, что она «призвана служить общенациональной площадкой для обмена информацией по управлению выборами. Комиссия также аккредитует лаборатории тестирования и сертифицирует системы голосования», но это второстепенный орган без реальной власти. На ее сайте ссылка на раздел, посвященный сертификации систем голосования, ведет на несуществующую страницу.

Если бы в США существовала некая центральная власть в сфере выборов, она могла бы начать расследование того, что случилось в день выборов в Дареме, штат Северная Каролина. На нескольких избирательных участках система регистрации давала сбои, создавая хаос. Выстроились длинные очереди, и пришлось перейти на бумажные бюллетени, а также продлить часы работы участков до позднего вечера.

Списки избирателей в Дареме поддерживало оборудование производства VR Systems — той самой фирмы, которую, согласно докладу АНБ, атаковали российские хакеры. Местные власти заявили, что причиной сбоев не был взлом. «Избирательная комиссия штата Северная Каролина не обнаружила никакой подозрительной активности в ходе выборов 2016 года, отличной от той, с которой она имеет дело в другое время. Все потенциальные точки уязвимости подвергаются мониторингу; комиссия сотрудничает с министерством внутренней безопасности и департаментом информационных технологий Северной Каролины, чтобы уменьшить потенциальный риск», — сказал пресс-секретарь комиссии Патрик Гэннон.

Замдиректора избирательной комиссии округа Дарем Джордж Маккью также заявил, что проблема была не в программах, поставленных VR Systems. “Было расследование, и не обнаружено никаких свидетельств того, что с программным продуктом была какая-то проблема, — сказал он. — Выяснилось, что это были ошибки пользователей на разных этапах процесса между настройкой компьютеров и использованием их сотрудниками избиркома».

Все это привлекает еще больше внимания к происходящему сейчас расследованию сговора между избирательным штабом Трампа и российскими агентами, которое обещает стать центральным событием, когда уволенный директор ФБР Джеймс Коми будет свидетельствовать перед Конгрессом. Если в конечном счете удастся продемонстрировать наличие сговора (подчеркиваем слово «если»), то выяснится, что содействие со стороны России вовсе не ограничилось взломом электронной почты ради пропагандистской кампании — это была атака на саму инфраструктуру американских выборов.

Впрочем, к какому бы выводу ни пришло расследование, все это бледнеет в сравнении с той угрозой для легитимности выборов в США, которая возникнет, если не удастся обезопасить избирательную инфраструктуру. Выводы АНБ «показывают, что разные страны разрабатывают специфическую тактику манипулирования выборами и мы должны быть бдительными защищая свою систему, — сказал Шнайер. — Выборы не только определяют победителя, они должны еще и убедить проигравшего. В той мере, в которой выборы уязвимы для хакерских атак, мы рискуем легитимностью процесса голосования, даже тогда, когда фактически взлома нет.

На протяжении всей истории передача власти была моментом величайшей слабости для обществ, что приводило к бесчисленным случаям кровопролития. Мирная передача власти — одно из величайших достижений демократии.

«Просто честных выборов недостаточно, надо, чтобы в их честности легко было убедиться — так, чтобы проигравший сказал: «Да, я проиграл в честной и равной борьбе». Если вы не можете этого сделать, вы проиграли — сказал Шнайер — Они из кожи вон вылезут, если будут убеждены, что не все честно».

Оригинал: The Intercept

В тему:

- В США - перший за часів Трампа арешт за начебто витік секретної інформації для ЗМІ

- Виртуальные опричники. Насколько значима российская киберугроза

- Над планом вмешательства РФ в выборы в США работал Российский институт стратегических исследований

- «Carderplanet и убийство Дмитрия Завгороднего: дело российских спецслужб?

- Carderplanet и убийство Дмитрия Завгороднего: дело российских спецслужб? Часть 2

Если вы заметили ошибку, выделите ее мышкой и нажмите Ctrl+Enter.

Новини

- 20:00

- У четвер Україну прогріє до +22...+28 °С, дощі лише в Карпатах

- 19:03

- Тетяна Ніколаєнко: Як добити українську обороноздатність

- 18:10

- 80% українців підтримують розрив зв’язків УПЦ (мп) з РПЦ (ОПИТУВАННЯ)

- 17:10

- Касьянов - Зеленському: Ви вже втратили довіру українців

- 16:08

- "Слуги народу" хочуть зробити математику необов'язковою в НМТ

- 15:45

- До Києва прибула Північноатлантична рада НАТО

- 15:21

- Корм для собак великих порід: як підтримати здоров’я тварини?

- 14:40

- Трамп: Якби не я, Ізраїлю зараз не було б

- 13:29

- Україна уразила російський корвет на Балтиці

- 13:07

- Продаж бензину обмежили вже й у Москві